自分のメルアドとパスワードが流出したか確認できる「Firefox Monitor」、「Have I Been Pwned」(HIBP)連携で実現

メルアドとパスワードの流出確認

今日もどこかで、ハッカー達が企業・サービスのWEBサイトをハッキングして、それらのWEBサイトが抱えるメルアドやパスワードを盗みとっている。

もっと酷い場合は、盗まれた情報にクレジットカードの情報も含まれる。

そうしたハッキング被害などによる個人情報の流出について、自分のメールアドレスやパスワードが該当するか確認するサービスを、Firefoxが始めた。

「Firefox Monitor」というサービスである。

Firefox Monitor

※ブラウザがFirefoxでなくとも使えるWEBページ

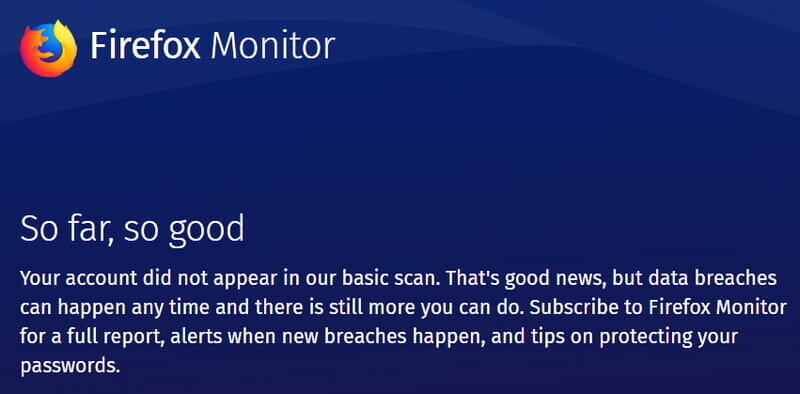

使い方は簡単で、上記のWEBサイトで自分のメールアドレスを打ち込むだけ。

そのメルアドが過去に流出していなければ、「今のところ、問題なし」(So far, so good)と表示される。

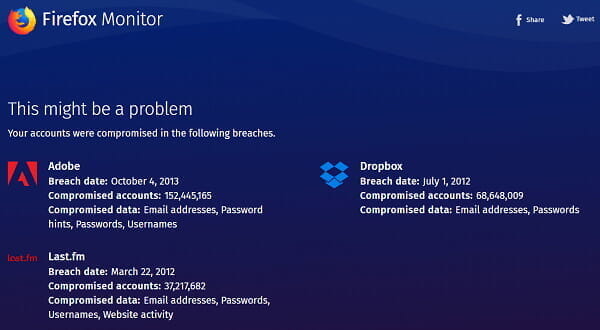

流出したことがあるメールアドレスの場合、「問題あり」(This might be a problem)と表示される。

更に、どの企業の個人情報流出事件に自分のメルアドが該当したが、教えてくれる。

Your accounts were compromised in the following breaches.

↑の例でいうと、Adobe、Dropbox、Last.fmで流出した個人情報に、当方のメルアドが含まれていた。

いずれも、当方が過去にアカウント登録していたWEBサービスだ。

また、具体的に「いつ」「どんなデータ」が流出したかも表示される。

例えば上記の「DropBox」の例でいうと、2012/6にメールアドレスとパスワードが流出した。

Breach date:July 1, 2012 (流出した日)

Compromised accounts:68,648,009 (流出したアカウント数)

Compromised data:Email addresses, Passwords (流出したデータ項目)

ちなみに、当方はすでにこの流出したメルアドのパスワードを変更し、メルアド自体も他のに変更した。

自分のメルアドが流出したか気になる場合、まずは上記サイトで確認してみるといいかもしれない。

ちなみに「Firefox Monitor」は、どのようにしてこの機能を実現したか?

この機能の中身は、「Have I Been Pwned」(HIBP)で出来ている。

「Have I Been Pwned」(HIBP)連携

「Firefox Monitor」はこの機能を、「Have I Been Pwned」(HIBP)のAPIを使って実現している。

Testing Firefox Monitor, a New Security Tool – Future Releases(英語のみ)

In order to create Firefox Monitor, we have partnered with HaveIBeenPwned.com (HIBP).

「Have I Been Pwned」(HIBP)は元マイクロソフト出身のセキュリティ専門家が作ったサービス。

HIBPでも「Firefox Monitor」と全く同じように、流出確認ができる。

Have I Been Pwned

ではHIBPは、どのように流出したメルアド・パスワードを検索できる機能を実現したか?

すごく簡単にいうと、こうなる。

(1)ハッカー達は獲得した個人情報を、アングラな掲示板やシェアサービスでやりとりしたり、いたずらに投稿することがある。

(2)そのアングラ掲示板やシェアサイトを、定期的にチェックするツールがある

(3)そのツールは、もし投稿されてしまったメルアド・パスワードがあれば、「メルアド」のみ「流出した情報」としてHIBPのデータベースに登録する

(パスワードは保持しない)

(4)「Have I Been Pwned」(HIBP)でメルアドを検索すると、そのデータベースを検索して流出確認できる

(*)ちなみにアングラで投稿されたデータには、「これはadobeからとった情報」とか「dropboxのユーザーデータ」みたいな情報も入っているので、そういう「どこから流出したか情報」もHIBPで分かるというワケ

厳密にいうと、ちょっと違うというかアレなんだけど、簡単に言うとそんな感じ。

「Firefox Monitor」と「Have I Been Pwned」の違い

「Firefox Monitor」と「Have I Been Pwned」では、自分のメルアドを登録しておいて、いざHIBPが流出を確認したら、メールでお知らせしてくれる機能がある。

自分は以前から「Have I Been Pwned」を使っており、過去に2回ほど「流出した」というメールをもらった。

(個人的にメルアドはたくさんもっており、そのうちの2つの異なるメルアド)

その「流出した2つのメルアド」について「Firefox Monitor」で確認してみたが、うち1件は「流出ナシ」と表示された。

再度「Have I Been Pwned」でも確認したが、2件とも「流出した」と表示されている。

この違いは、なんだろうか?

これは「Firefox Monitor」が「Have I Been Pwned」のAPI経由で使っていることが関係していることとは思う。

でも「違い」がでる原因は分からない。

いずれにしろ、元データベースは「Have I Been Pwned」なので、心配なら「Have I Been Pwned」をみればいいんじゃないかな、と思う。

とはいえ、「Firefox Monitor」の方にもメリットはある。

「Firefox Monitor」でメルアドを調べる場合には、「k-Anonymity」で「調べる時のセキュリティの向上」を計っているのだ。

Scanning for breached accounts with k-Anonymity | Mozilla Security Blog

「メルアドが流出したかを確認する」には、ブラウザから「Firefox Monitor」のページでメルアドを入力して送信しないといけない。

(当然だ。そのメルアドを調べるんだから。)

しかし、もしその「調べるときのメルアドの送信」が盗聴されたりすると、セキュリティ的によくないよね、と。

そこで「k-Anonymity」の登場。

ざっと読んだ感じ、以下みたいな感じかな?

「Firefox Monitor」でメルアドを送信する場合、まずはメルアドをハッシュ値にする。

そしてハッシュ値の「先頭の6文字だけ」でHIBPのデータベースを検索する。

(fullのハッシュ値を送信しない)

その検索結果では、「他のメルアド(のハッシュ値)」も返却される。

(偶然その6文字を含むハッシュ値も、そうでないハッシュ値も、含む)

※メルアドのハッシュ値「D622FFBB50B11B0EFD307BE358624A26EE」について、先頭6文字「D622FF」で検索した結果

[

{

“HashSuffix”: “D622FFBB50B11B0EFD307BE358624A26EE”,

“Websites”: [

“LinkedIn”

]

},

{

“HashSuffix”: “0000000000000000000000000000000000”,

“Websites”: [

“Dropbox”

]

},

{

“HashSuffix”: “1111111111111111111111111111111111”,

“Websites”: [

“Adobe”,

“Plex”

]

}

]

それを受け取ったクライアント側では、その複数のメルアドの情報(ハッシュ値)から、「調べたかったメルアドのハッシュ値」を抽出する。

この通信の過程では、「調べたかったメルアドのハッシュ値」を含め、複数のメルアドのハッシュ値が含まれることになる。

つまり、もしこの通信を盗聴されても、「調べたかったメルアドのハッシュ値」がどれかを盗聴者が特定することはできない。

(複数のハッシュ値が含まれているから)。

だいたい、そんな感じかな。

なお、本機能についてのトニーハント氏側(HIBP側)の記事は以下。

Troy Hunt: Were Baking Have I Been Pwned into Firefox and 1Password

そのほか

以前、興味本位で「Have I Been Pwned」(HIBP)を友人に勧めてみると、「そもそも、そのサイト自体は大丈夫なの?メルアド入力しても、安全なの?」と怖がって試してくれないことがあった。

今回、「Have I Been Pwned」(HIBP)がFirefox連携したことで、ある意味分かりやすく信用付けできたので、改めて知人2名にこのサービスを勧めて、試してもらった。

ちなみに2名とも、あまりWEBサイトへの登録をしない方である。

(つまり登録サイトが少ないので、流出の危険性も少ない)

結果は、1名がアウト(流出してた)、1名が「問題なし」だった。

これは個人的に、ちょっと興味深い結果だった。

その結果を受けてどうするか本人にきいてみたところ、「面倒なので、何もしない。パスワードも変更しない。今のところ、実害はなかったし。」と言っていた。

これまた、個人的には「確かになぁ」と思った。

「実害がすでにあったかどうか」はさておき(気付いてないだけの可能性がある)、確かにまぁ「流出」=「なんらか実害をこうむる」ワケではない、というか。

将来的なことはともかく。

心配しすぎず、楽観的に生きるのも悪くないよね、と。

皮肉でも、なんでもなく。

まぁ、個人的には速攻でパスワード変更するけど。

そんな感じ。