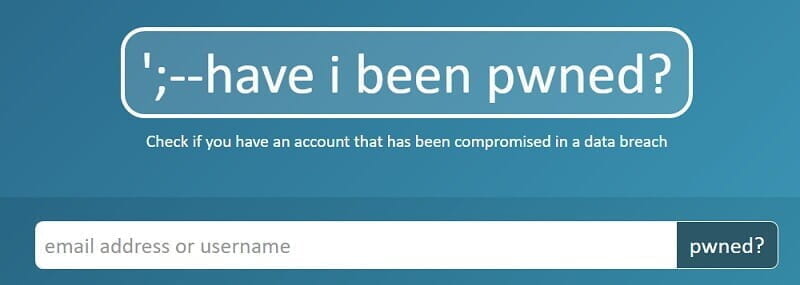

メールアドレスやパスワードが「流出」したか確認する

今までにハッキングされた企業やWEBサービスの、自分のアカウント情報。

メールアドレス、ユーザーID。

過去に一度でも、流出しているか。

ハッカー達の間で、シェアされてしまったか。

これは「have i been pwned?」で調べることができる。

https://haveibeenpwned.com/

使い方は簡単。

自分が色んなサイトで使っている「メールアドレス」や「ユーザーID」を入力して、「pwned?」(やられた?)ボタンを押すだけ。

※pwned = ownのネットスラング

「pwned?」(やられた?)ボタンを押した後、ページの背景が緑色になったら、ひとまず大丈夫。

少なくとも、「have i been pwned?」の観測範囲では、流出していない。

※「観測範囲」については後述だが、日本企業の話については含まれてないことが多いので注意

Good news — no pwnage found!

良かった、やられてなかったよ!

No breached accounts and no pastes (subscribe to search sensitive breaches)

流出したり、アカウント情報が流通してはいない(センシティブな流出を確認するなら登録してね)

ただ、この時点の結果には「sensitiveな流出」は含まれていない。

「sensitiveな流出」とは何か?

このシステムは、メルアドだけで検索できるので、他人のメールアドレスでも「流出したか?」の有無をチェックできてしまう。

また、その流出原因になったWEBサイト名も情報として表示される。

すると、例えば知人のメアドで検索してみて、「あのアダルトサイトにアカウント持っていたのか」というような、センシティブな情報が2次被害的にバレてしまう。

これを避けるために、「そのWEBサイトに登録していたこと自体が、他人から分からない方がよい」というものについては、メルアド認証して本人しか見れないようになっている。

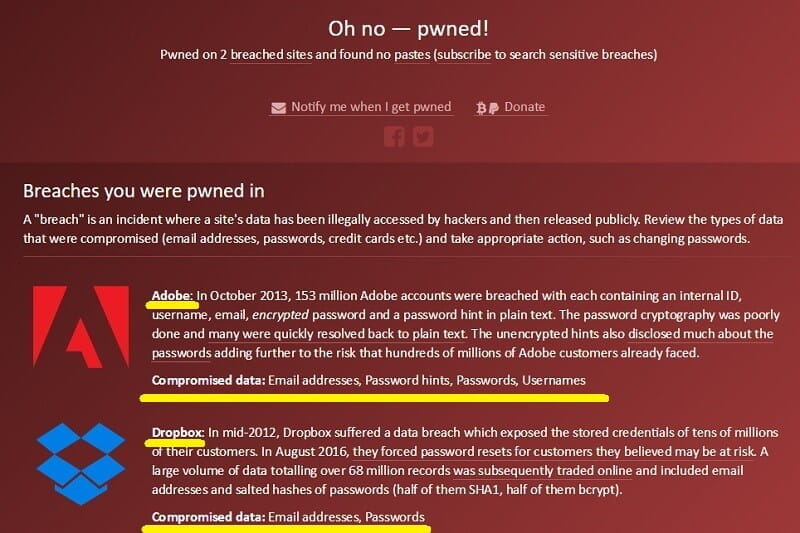

メルアド認証は「Notify me when I get pwned」のリンク(↑画像の黄枠部分)から可能。

A sensitive data breach can only be searched by the verified owner of the email address being searched for.

「sensitive」の対象WEBサイトは↑の「What is a sensitive breach?」項の一番下の行に書いてある。

ただ、この「have i been pwned?」は自分のメルアドを登録しておいて、流出を検知したらメールをくれる機能があるので、どのみちメルアド認証して登録しておけば良いんじゃないかと思います。

「Notify me when I get pwned」(検知したらお知らせ)リンクから、登録。

さて。

残念なのは、背景が赤くなった場合。

結果が「流出」(Oh no — pwned!)だった場合

もし、結果が「流出した」の場合は、背景が赤くなる。

Oh no — pwned!

おー尿、やられた!

Pwned on 2 breached sites and found no pastes (subscribe to search sensitive breaches)

2つのサイトから過去に流出し、共有サイト(pastes)で共有された。

今現在は共有サイトからは消えている。

※今現在、共有されてなくても、共有中にDLされたかどうかは別問題・・・

まず、赤背景(流出あり)の場合は、詳細情報が下にズラズラと出てくる。

上の場合は、AdobeとDropbox。

2社とも、過去にハッキングされて情報が流出されている。

アドビお客様情報のセキュリティに関するお知らせ

Dropboxがメールアドレス流出の経緯を発表 – ライブドアニュース

この場合、過去にadobeやdropboxがハッキングされて情報が流出した際に、自分のアカウントもそこに含まれていたことを意味する。

流出したデータの種類は、「Compromised data」行を参照。

Compromised data: Email addresses, Password hints, Passwords, Usernames

メルアド、パスワードヒント、パスワード、ユーザー名

「Compromised data」には「暗号化された状態で流出したか」は表現されていないので、そこら辺は詳細情報の方を読む必要がある。

(今時だと、大抵パスワードは暗号化された状態で保存されている)

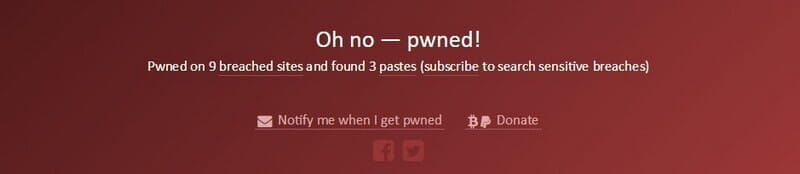

なお、もう少し深刻な「赤画面」としては、「found no pastes」でなく「found pastes」のメッセージが表示される。

found 3 pastes (現在も共有サイトに掲載されてしまっている)

いずれにしろ、赤画面だった場合はアカウントのID/パスワードを変更した方が良さそう。

「have i been pwned?」の仕組みと「範囲」

「have i been pwned?」は、なぜ「流出」情報を検索できるのか?

ちょっと気になってFAQとかを読んでたので、メモにて。

「Have I been pwned」(HIBP)は、Troy Hunt氏(元マイクロソフトのセキュリティ専門家)によって運営されている。

「流出情報に自分のアカウントが含まれるか、調べられるようする」ため、「Have I been pwned」(HIBP)を開発したらしい。

https://haveibeenpwned.com/About

I created Have I been pwned? as a free resource for anyone to quickly assess if they may have been put at risk due to an online account of theirs having been compromised or “pwned” in a data breach.

みんなが「自分のアカウントが流出しちゃってるか?」を調べられるように、「Have I been pwned」を作ったよ。

(流出した情報の「メアドだけ」を記録しており、パスワード等は保持していないよ)

元マイクロソフトだけあって、サーバはAzureらしい。

DBに蓄積された情報は、1.5億行。

Have I Been Pwned? – Wikipedia

それはともかく、「have i been pwned?」はどこから情報を得ているか?

FAQに書いてある。

HIBP searches through pastes that are broadcast by the @dumpmon Twitter account and reported as having emails that are a potential indicator of a breach.

「@dumpmon」から情報を拾ってるよ。

もう少し詳細には、Troy Hunt氏のサイトに解説がある。

Troy Hunt: Introducing paste searches and monitoring for “Have I been pwned?”

ハッカーは、ハッキングして得た情報を、「pastes」サイトでシェアすることあるらしい。

匿名で、テキスト等を「貼り付け」(paste)できるような、サイト。

「Pastebin」,「Pastie」,「Slexy」等。

Pastebin – Wikipedia

※「pastes」サイト自体の規約では、個人情報の投稿等は禁止されているので、発見されたら削除される

- WEBサイトをハッキング

- ハックして得た情報をのpastesサイトでシェア(することもある)

※シェアされないこともあるかもしれないが、そこら辺はよく分からない

pastesサイトに流された情報を、botプログラムの「@dumpmon」が監視。

メアドやパスワードのような情報があった場合は、それをツイートしている。

- botプログラムの「@dumpmon」が、pastesサイトでシェアされた個人情報をツイート

- 「@dumpmon」のツイートから、「HIBP」が「メルアド」を抽出してDBに記録

- 「HIBP」に登録しているユーザに対して、情報が流通していることをメール通知

「@dumpmon」は「HIBP」の人とは、別の人。

こちらもセキュリティの専門家。

2 Years of @dumpmon · Jordan Wright

Back in May 2013, I released a Twitter bot called @dumpmon whose sole purpose was to track and report password dumps and other sensitive information shared on paste sites such as Pastebin.

2013年、Pastebinとかに流出してしまったパスワードなどをレポートする目的で、「@dumpmon」というTwitter botをリリースした。

(https://github.com/jordan-wright/dumpmon)

ツイート情報にはパスワード等も含まれてしまうので、個人的には「ツイートじゃなくて、なんか他にないんだろうか」と思うんだけど、よく分からない。

とにかく、流出情報がツイートされる。

事例から学ぶ情報セキュリティ――基礎と対策と脅威のしくみ – 中村行宏, 横田翔 – Google ブックス

※参考資料

「@dumpmon」(ユーザー名)のツイートについては、twitterで検索すれば普通に出てくる。

他人の個人情報を含む可能性があるので、職場でネットアクセスを記録されている場合、職場PCからのアクセスは注意。

「Have I been pwned」(HIBP)は、「@dumpmon」のツイート情報から、メルアドだけ抽出してDBに蓄積している、と。

その「Have I been pwned」が蓄積している最新情報は、以下で見ることができる。

結構なハイペースで、patesサイトで共有されている模様。

Have I Been Pwned: Page not found

また、共有された情報に「adobeユーザーのIDとパスワード一覧」とか書いてあれば、「Have I been pwned」(HIBP)は「これはadobeから流出した」というメタ情報も記録する。

このため、「Have I been pwned」(HIBP)でメルアドを検索した際に、「メルアドがadobeから流出したよー」とか言えることになる。

過去に流出事件があった企業と流出アカウント数ついては、以下に一覧がある。

https://haveibeenpwned.com/PwnedWebsites

Adobe、Dropbox、tumblr、Sony、などなど。

逆に、「Have I been pwned」(HIBP)で検索できる範囲は、dumpmonの監視対象の米系pastesサイトで共有されたもの、ということになる。

グローバルサイトが中心。

例えば日本の企業がハッキングされて、pastesサイトで共有もされないようなパターンは、対象外。

この前あった、JTBの話とかは、対象外。

不正アクセスによる個人情報流出の可能性について ―現状報告と再発防止策―

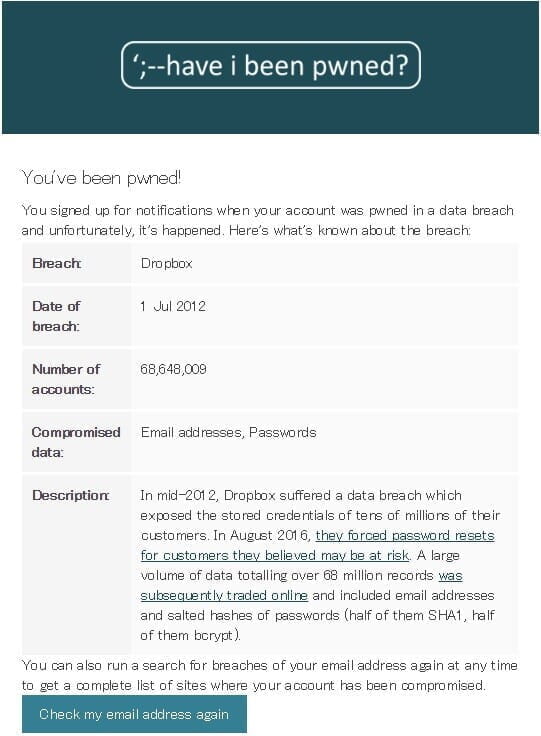

メルアドを登録しておいた場合

先述のように「have i been pwned?」には、自分のメルアドを検知したら、メールでお知らせしてくれる機能がある。

昨日、そのメールがきた。

Dropboxの件で。

You’ve been pwned!

You signed up for notifications when your account was pwned in a data breach and unfortunately, it’s happened. Here’s what’s known about the breach:

Breach: Dropbox

Date of breach: 1 Jul 2012

Number of accounts: 68,648,009

Compromised data: Email addresses, Passwords

つまり、最近になってまたpatesサイトに投下され、dumpmonが検知したということかな。。。

ちなみにDropboxについては、以前は「メルアドが盗まれた」としていたが、最近になって「暗号化されたパスワードも流出していた」と発表した。

Dropboxの2012年の事件では社員のパスワード再利用により6000万あまりのユーザー認証情報が盗まれていた | TechCrunch Japan

とはいえ、「暗号化されたパスワード」の解読は「難しい」とのこと。

it’s near impossible.(SHA1/salt流出なし&bcrypt/salt流出ありの)解読は、ほぼ不可能だろう

Troy Hunt: The Dropbox hack is real

DropBoxは現在、対象者に対してパスワードの変更を促している。

なにしろ流出したのは6000万のアカウントなので、多くの人が対象になってそうな気がする。

すでにアカウントを別メルアドにしていたので、今のところは個人的なアクションは必要ないけど。。。

しかしまぁ、ドキッとしますね、これは・・・。

まとめ

基本的に何か事件があって、自分のアカウント情報が流出した場合、流出元の企業が対象アカウントに対してパスワードの更新を促すなど、対策を講じるものと思う。

ただ、流出元企業からのメールを見ていなかったりすると、気付かない・・・。

仮にパスワードが流出したとしても、いきなり悪用されるかどうかは、分からない。

「まだ悪用されてない」(そして流出したことに気付いてもいない)状態のアカウントの方が多そう。

そーゆー意味では、「have i been pwned?」みたいなサイトに登録しておくのも、1つの手段だよなぁ、と。

そう思いました。

自分のメルアドとパスワードが流出したか確認できる「Firefox Monitor」、「Have I Been Pwned」(HIBP)連携で実現